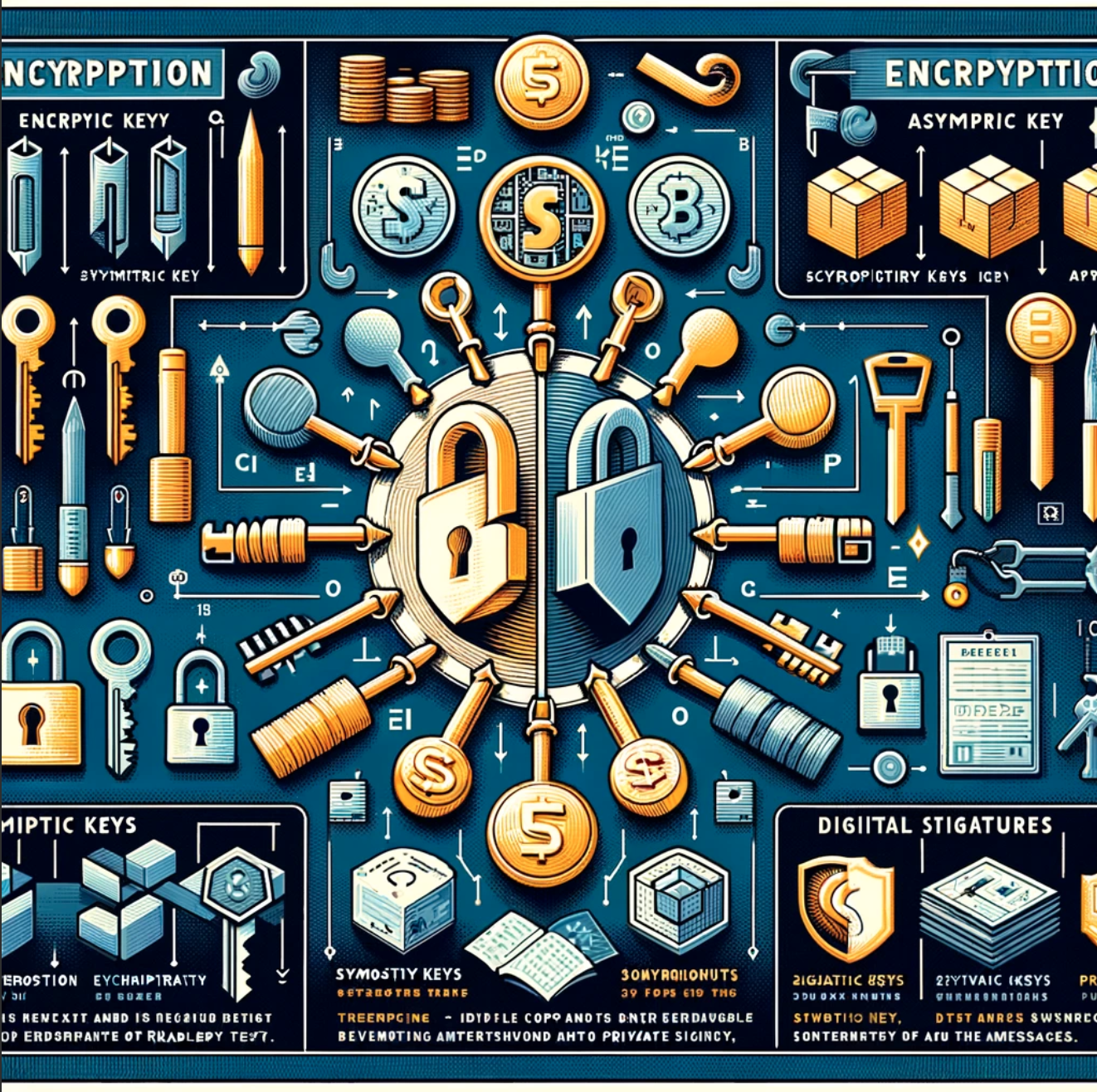

Concepto de Criptografía

La criptografía es la técnica encargada de cifrar y descifrar información para proteger su confidencialidad, integridad y autenticidad. Sus orígenes se remontan a la antigüedad, utilizada inicialmente en la correspondencia militar y diplomática. Hoy en día, se ha convertido en una piedra angular de la seguridad en los sistemas digitales, fundamental para proteger datos en transacciones online, comunicaciones y sistemas de almacenamiento.